2017년 5월 10일 경 부터 동유럽을 시작으로 WannaCry 랜섬웨어가 확산되고 있습니다. 감염 경로가 윈도우 공유폴더 기능(SMB)의 취약점(MS17-010) 이용 하는 것이 특징 입니다. 차단 방법은 다음과 같습니다.

1. 윈도우 업데이트

- 윈도우 자체 취약점이기 떄문에 보안 패치가 가장 확실하고 중요 합니다.

- 윈도우 7, 8, 8.1, 10의 경우는 지난 3월에 이미 보안 패치 나와 있습니다. (KB4012598) 아직 패치가 되지 않았다면 다음의 MS 공식 링크를 통해 사용하시는 윈도우 버전에 맞는 패치를 다운로드 받아서 실행 하시기 바랍니다.

- 비스타 이상 버전 : https://technet.microsoft.com/en-us/library/security/ms17-010.aspx

- XP : http://download.windowsupdate.com/d/csa/csa/secu/2017/02/windowsxp-kb4012598-x86-custom-kor_b2a6516e2fd541c75ebb4bcaeb15e91846ac90c5.exe

- 현재 MS 업데이트 사이트가 폭주 중이니 페이지가 열리지 않으면 잠시 후에 재시도 바랍니다.

- 같은 취약점을 사용하거나 다른 패턴을 가진 변종이 바로 퍼질 수 있습니다. 따라서 윈도우 업데이트 패치를 통한 근본적인 문제 수정을 권장합니다.

2. 방화벽을 통해 아웃바운드 유입 패킷 차단

- ShieldOne 방화벽에서 유입을 차단하는 방법을 다음과 같이 설명 드립니다. 이미 감염 된 PC가 존재 하는 경우는 방화벽을 통해서는 차단할 수 없음을 미리 알려드립니다.

- ShieldOne 장비의 GUI 접속 방법 : 링크

- 다음의 알려진 배포 서버의 아이피/포트에 대해 아웃바운드 차단

197.231.221.221:9001

128.31.0.39:9191

149.202.160.69:9001

46.101.166.19:9090

91.121.65.179:9001

2.3.69.209:9001

146.0.32.144:9001

50.7.161.218:9001

217.79.179.177:9001

213.61.66.116:9003

212.47.232.237:9001

81.30.158.223:9001

79.172.193.32:443

38.229.72.16:443

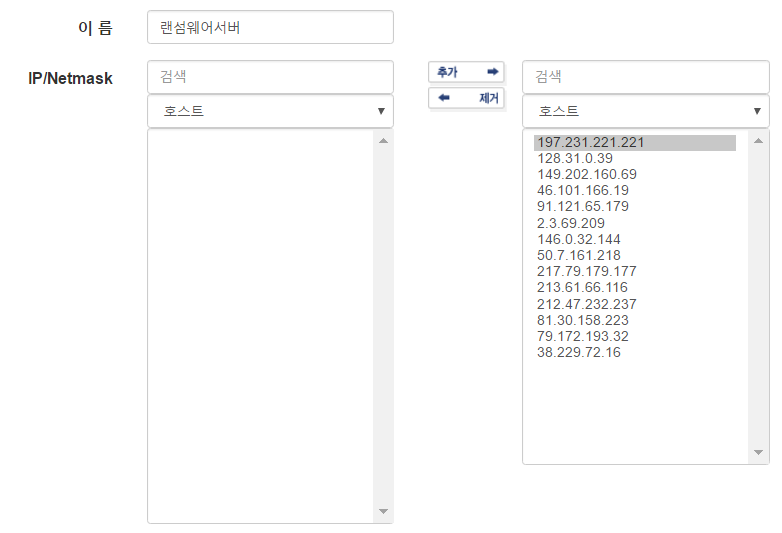

- 다음의 스크린샷과 같이

객체설정>호스트에 선 등록을 합니다.

-

객체설정>IP그룹에 다음과 같이 하나의 IP그룹으로 묶어 줍니다.

-

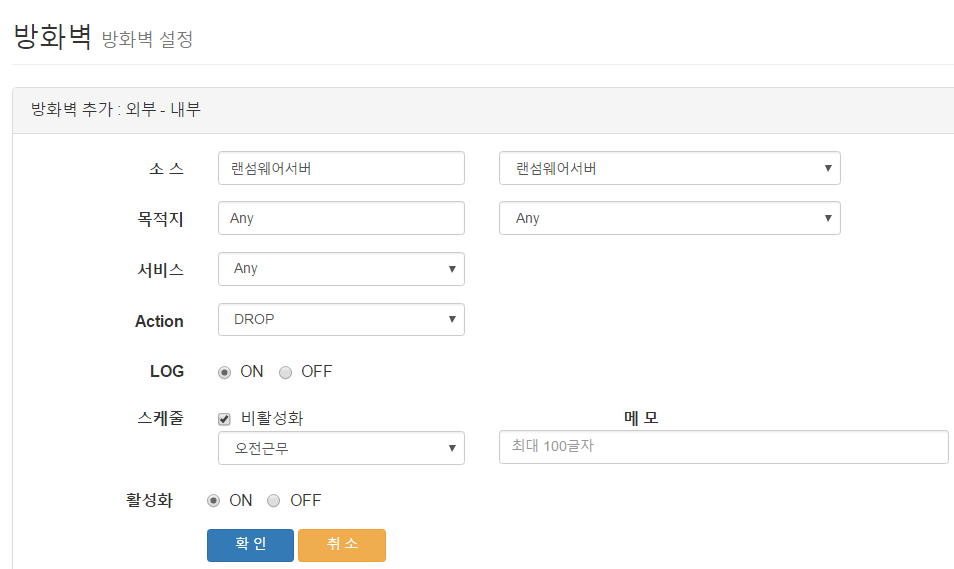

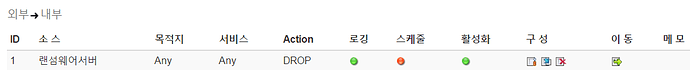

방화벽>방화벽정책에서외부->내부또는외부->DMZ구간에 다음의 정책을 입력 합니다.